Stai per avviare una società di sicurezza informatica? Se SÌ, ecco un esempio completo di report sulla fattibilità del modello di business plan per la sicurezza informatica che puoi utilizzare GRATUITAMENTE .

Ok, quindi abbiamo considerato tutti i requisiti per avviare un’attività di cyber security . Abbiamo anche approfondito analizzando e redigendo un modello di piano di marketing aziendale di cyber security supportato da idee di guerrilla marketing per le attività di cyber security. Passiamo quindi alla sezione di pianificazione aziendale.

Perché avviare un’attività di sicurezza informatica?

Internet è un’innovazione che ha cambiato il mondo; eppure utile quanto Internet, ha anche causato molti problemi, poiché i crimini informatici vengono commessi quotidianamente da individui o gruppi di persone. I crimini informatici commessi vanno da questioni finanziarie, personali a questioni di sicurezza nazionale e molte altre ancora.

Attaccano individui, aziende e persino il governo toccando le chiamate, monitorando le email o hacking di siti Web per estrarre informazioni riservate, motivo per cui vengono messi in atto ulteriori sforzi per proteggere i dati da coloro che cercano di utilizzarli per scopi contrari a ciò che il proprietario intende.

L’avvio di un’attività di cyber security è quindi un’attività redditizia in cui gli individui, le aziende e il governo necessitano della protezione dei propri dati. Tuttavia, per avviare questo tipo di attività, dovrai disporre delle competenze tecniche necessarie per proteggere i dati o bloccare un attacco in corso per il tuo cliente.

A causa della natura tecnica di questa attività e della necessità di capire cosa ti verrà incontro dal punto di vista commerciale, sarebbe saggio consultare un consulente aziendale nell’area in cui intendi avviare l’attività. Questo per consentire al consulente aziendale di seguire il tuo concetto di business e consigliarti se procedere o meno con l’azienda. Se il tuo concetto di business è eccezionale, il consulente aziendale ti offrirebbe suggerimenti e suggerimenti per il futuro.

Un altro aspetto importante di cui dovresti occuparti prima di avviare la tua attività è la stesura di un piano aziendale completo. Un piano aziendale è un documento che mostra in modo olistico la direzione della tua attività e se probabilmente avrai successo con l’attività che intendi avviare.

Scrivere un business plan non è comunque un compito facile, specialmente l’aspetto finanziario, ma è importante per il tuo business. Puoi assumere i servizi di uno scrittore di business plan o andare online per ottenere un modello di business plan gratuito da utilizzare come ausilio nella stesura di un business plan per la tua attività. Di seguito, tuttavia, è disponibile un modello di piano aziendale di sicurezza informatica di esempio.

Un modello di piano aziendale di sicurezza informatica di esempio

- Panoramica aziendale

Secondo il Ponemon Institute, entro l’anno 2015, i costi associati alla criminalità informatica erano superiori del 20% rispetto al 2014. A livello globale, un hack nel 2014 ha comportato un costo medio per le aziende $ 7,7 milioni. Ciò ha portato il 20% delle aziende a livello globale a creare un budget per i crimini informatici compreso tra $ 1 milione e $ 4,9 milioni a seconda delle dimensioni dell’azienda e garantire la sua rigorosa attuazione.

Ciò ha portato anche a ingenti investimenti nelle imprese di sicurezza informatica, poiché la prima metà del 2015 ha visto gli investitori pompare quasi 1,2 miliardi di dollari in start-up in questo settore. Secondo le previsioni, gli investimenti avrebbero probabilmente raggiunto i 77 miliardi di dollari alla fine del 2015. Entro il 2021, l’industria è stata anche stimata a raggiungere i 170 miliardi di dollari.

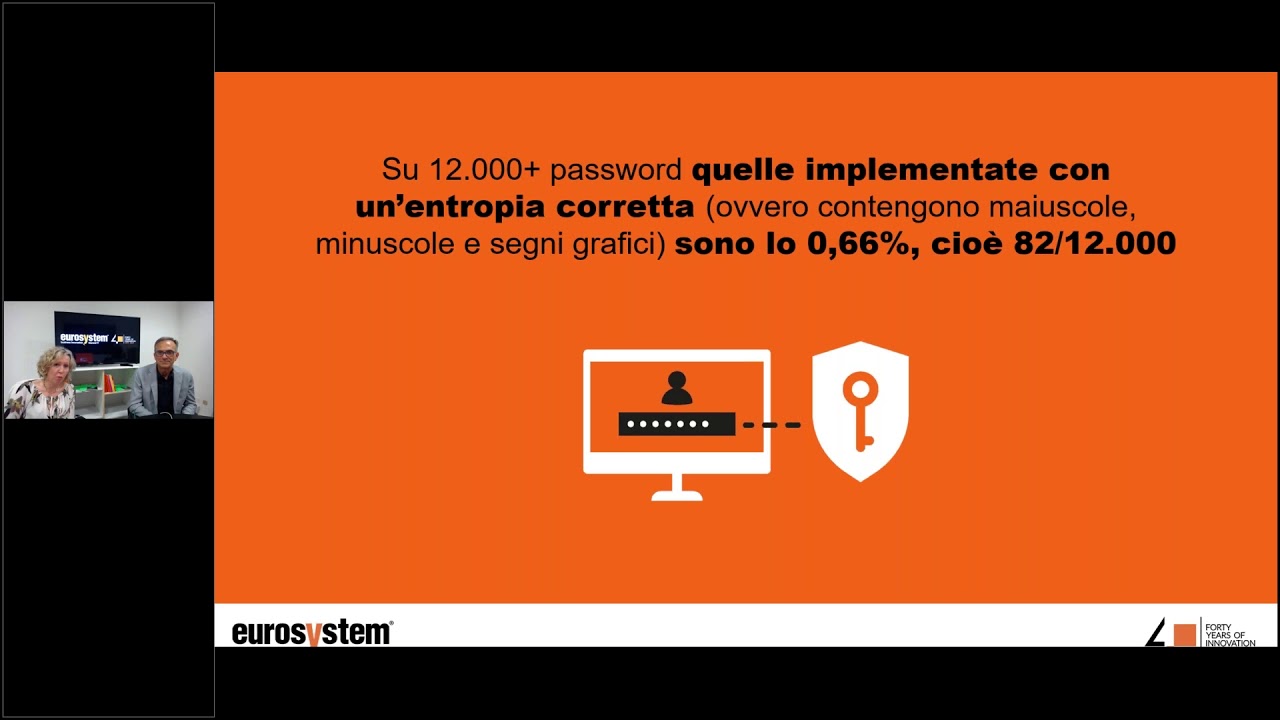

Secondo PricewaterhouseCoopers (PwC), a livello globale, 58 il percento delle aziende ha una strategia di sicurezza globale; Il 49 percento effettua periodiche valutazioni delle minacce, il 48 percento monitora e analizza attivamente le informazioni sulla sicurezza. Tuttavia, secondo KPMG, il 50 percento degli amministratori delegati a livello globale con oltre 500 milioni di dollari di entrate di solito non è preparato come dovrebbe per un attacco informatico.

Per quanto preoccupante sia la minaccia di un attacco esternamente, le aziende ora hanno anche preoccuparsi di attacchi interni da parte dei dipendenti. Secondo un sondaggio condotto da SANS 2015, il 74% dei Chief Information Security Officer, i CISO sono più preoccupati per gli attacchi informatici interni che esterni. Secondo un sondaggio condotto da PwC, nel 2015 il 34 percento degli attacchi informatici proveniva da dipendenti attuali e il 28 percento da ex dipendenti.

Si stima che i danni causati dal crimine informatico raggiungeranno i 6 trilioni di dollari entro il 2021.Ciò ha portato a prevedere che ci sarà un aumento stimato della spesa delle aziende per la sicurezza informatica tra i periodi del 2017 e del 2021 a $ 1 trilione di dollari. Secondo Gartner, al 2016 sono stati spesi oltre 80 miliardi di dollari in prodotti e servizi relativi alla sicurezza informatica. Si prevede tuttavia che questo supererà i $ 1 trilione di dollari a livello globale entro un periodo di cinque anni.

Il settore della sicurezza informatica è in rapida evoluzione in quanto vi è un tasso di disoccupazione pari allo zero% in questo settore. Di fatto, l’industria ha posizioni non occupate che dovrebbero raggiungere 1,5 milioni entro il 2021. Ciò dimostra che vi è una grave carenza di talenti, soprattutto perché vengono commessi più crimini informatici quasi ogni due giorni mentre le violazioni continuano a salire, con incidenti di sicurezza in 2015 con un aumento del 38% rispetto al 2014.

È stato stimato che entro il 2021 oltre 4 miliardi di persone saranno suscettibili agli attacchi su Internet. Il governo degli Stati Uniti tra il 2006 e il 2016 ha speso oltre $ 100 miliardi. Nel 2016 ha anche stanziato 14 miliardi di dollari per la sicurezza informatica.

Secondo Intel, il numero di dispositivi che saranno connessi potrebbe raggiungere i 200 miliardi nel 2021; questo proviene dai 15 miliardi di dispositivi connessi nel 2015. Tuttavia, Microsoft e Cisco hanno contrastato il rapporto affermando che entro il 2021 saranno stati collegati solo 50 miliardi di dispositivi.Indipendentemente dal numero stimato, il rapporto indica lo stesso fatto che più persone saranno online e saranno vulnerabili agli attacchi informatici.

Riepilogo del piano aziendale per la sicurezza informatica

Kaboosh Tech è un società di sicurezza informatica standard e leader con sede a Mountain View – California, qui negli Stati Uniti d’America. Siamo impegnati a progettare soluzioni di sicurezza informatica per i nostri vari clienti, domestici e aziendali. Oltre ai nostri servizi principali, offriamo anche consulenza, formazione e supporto tecnico ai nostri numerosi clienti.

La nostra posizione qui a Mountain View – California è molto strategica poiché siamo in una delle comunità tecnologiche più coinvolgenti in tutti gli Stati Uniti d’America, il che significa quindi che siamo vicini a tutte le società tecnologiche interessate e ad altre parti interessate assortite.

La nostra visione è garantire che siamo tra le prime cinque società di sicurezza informatica entro tre anni di inizio della nostra attività. Intendiamo anche essere conosciuti per la nostra innovatività nel mondo della sicurezza informatica. Intendiamo inoltre assicurarci di essere coinvolti in pratiche eque, il che significa che per il tipo di attività che gestiremo, intendiamo mantenerci ad un livello elevato in modo tale che la fiducia dei nostri clienti nei nostri confronti non sia fuori luogo.

In considerazione di ciò, siamo pronti a fare il possibile per garantire una solida struttura aziendale.Siamo pronti a cercare e reclutare solo i migliori dipendenti che aiuteranno a far crescere e sostenere la nostra attività di sicurezza informatica.

Il nostro team di gestione è composto da persone con le migliori competenze ed esperienze. Tutti coloro che fanno parte del management team sanno cosa significa garantire che un’azienda come la nostra sia in grado di raggiungere tutti gli scopi e gli obiettivi previsti. Il nostro team di gestione crede nei nostri valori e nelle nostre filosofie e si impegna pienamente a garantire che siamo una forza con cui fare i conti.

A causa del fatto che siamo in un settore molto competitivo, in cui essere proattivi è uno dei fattori che consentono a un’azienda di esistere a lungo, siamo sempre al corrente delle tendenze del settore e intendiamo addirittura creare alcune tendenze anche nel corso del nostro anno di attività.

Infine, il nostro amministratore delegato , Il signor Kab Oshe è uno dei massimi esperti di sicurezza informatica del settore e ha lavorato in diversi periodi. È noto non solo per essere innovativo ma anche per il suo acume negli affari. Siamo fiduciosi che con lui al timone saremo in grado di raggiungere tutti i nostri obiettivi prefissati.

- I nostri prodotti e servizi

In Kaboosh Tech intendiamo offrire ai nostri clienti servizi di cyber security all’avanguardia che consentano loro di rimanere all’avanguardia in qualunque settore si trovino.

Tuttavia, poiché siamo stati stabiliti non solo per offrire servizi ma anche per generare entrate, intendiamo aumentare le nostre fonti di reddito offrendo servizi aggiuntivi come servizi di consulenza e formazione. Intendiamo realizzare tutti i profitti consentiti dalla legge degli Stati Uniti d’America.

Di seguito sono riportati alcuni dei servizi che intendiamo offrire ai nostri vari clienti;

- Crittografia

- Networking

- Programmazione

- Protezione del sistema

- Consulenza e servizi di consulenza

- Supporto tecnico

- Formazione

La nostra dichiarazione di visione

La nostra visione è quella di garantire che siamo tra i migliori cinque società di sicurezza informatica entro tre anni dall’inizio della nostra attività. Intendiamo anche essere conosciuti per la nostra innovazione nel mondo della sicurezza informatica.

- La nostra dichiarazione di missione

Per consentirci di raggiungere la nostra visione, intendiamo costruire la migliore struttura commerciale che ci vedrà impiegare solo il meglio qui a Kaboosh Tech .; la nostra intenzione è non solo soddisfare, ma superare le aspettative dei nostri clienti.

- La nostra struttura aziendale

A causa del fatto che intendiamo costruire una società di sicurezza informatica standard qui a Mountain View – California , abbiamo messo in atto piani e processi che ci assicurerebbero di ottenerli fin dall’inizio, poiché intendiamo fare il possibile per scegliere i migliori dipendenti che verranno a lavorare con noi nella nostra azienda.

Il nostro team di gestione è composto dalle mani migliori che non solo hanno avuto diverse esperienze nel settore che sarebbero di grande beneficio per la nostra attività, ma sono anche state in armonia con i nostri obiettivi e obiettivi aziendali e sono disposti a lavorare per garantire che siamo in grado per raggiungere questi obiettivi.

A causa del fatto che non avremmo una società di sicurezza informatica convenzionale, specialmente per quanto riguarda i diversi servizi che offriremmo, assumeremmo più dipendenti del necessario per gestire i vari ruoli e obiettivi che sorgeranno.

Di seguito è quindi la struttura aziendale che intendiamo costruire per la nostra società di sicurezza informatica.

- Amministratore delegato

- Responsabile amministrativo

- Ragioniere

- Responsabile delle risorse umane

- Amministratore delegato della sicurezza delle informazioni

- Amministratore della sicurezza

- Dirigente servizio clienti

- Team marketing e vendite

- Addetto alle pulizie

- Guardia di sicurezza

- Driver

Ruoli e responsabilità

Amministratore delegato

- Crea le giuste politiche e strategie che guideranno la direzione dell’azienda

- Riunisce il personale dirigente giusto e delega loro determinate responsabilità a beneficio dell’azienda

- Incontra e negozia con clienti di alto livello per conto dell’azienda

Responsabile amministrativo

- Garantire che le funzioni amministrative vengano eseguite senza problemi

- Garantisce che gli altri membri del personale direttivo siano sempre allineati alle politiche aziendali

- Responsabile dell’affare quotidiano aria dell’azienda

Ragioniere

- Prepara informazioni finanziarie, dichiarazioni e relazioni per conto dell’azienda

- Effettua audit interni e previsioni finanziarie

- Prepara i documenti fiscali e garantisce che siano sottoposti alle autorità giuste

Responsabile delle risorse umane

- Fonti per, interviste e reclute dipendenti competenti ed esperti a lavorare per l’azienda

- Crea risorse umanepolitiche e garantisce che siano rigorosamente rispettate

- Garantisce che i dipendenti vengano formati al momento opportuno e che vengano condotte anche valutazioni periodiche delle prestazioni

Capo della sicurezza delle informazioni Ufficiale

- Responsabile per stabilire la visione dell’organizzazione e crea una strategia per garantire che le informazioni e le tecnologie dell’organizzazione siano protette

- Responsabile dello sviluppo di strategie e politiche che gestirà gli incidenti relativi alla sicurezza

- Alloca le risorse di sicurezza in modo efficiente e per il beneficio complessivo dell’organizzazione

Amministratore della sicurezza

- Responsabile della creazione di una difesa del sistema contro l’accesso non autorizzato o modifiche da minacce esterne

- Configura i giusti strumenti di sicurezza come software antivirus, firewall e sistemi di gestione delle patch per conto dell’azienda

- esegue per conto dell’azienda, vulnerabilità e networking valutazione delle scansioni

Dirigente del servizio clienti

- Risponde correttamente alle richieste e agli ordini dei clienti

- Resta consapevole e informato delle politiche aziendali e delle tendenze del settore al fine di fornire ai clienti informazioni accurate

- Mantiene un database clienti aggiornato per l’azienda

Team di marketing e vendite

- Responsabile della conduzione di un’indagine di mercato che determinerebbe nuovi mercati target perazienda

- Incontra e negozia con i clienti per conto dell’azienda

- Conduce marketing diretto e vendite al fine di generare entrate e raggiungere gli obiettivi di vendita dell’azienda dell’azienda

Cleaner

- Garantisce che i locali rimangano sempre puliti

- Garantisce che le scorte di pulizia siano sempre disponibili e che le scorte esaurite vengono rifornite

- Eseguono qualsiasi altro dovere che potrebbe essere assegnato dalla direzione

Guardia di sicurezza

- Pattuglia i locali e garantisce che sia libero da qualsiasi forma di trasgressore

- Guarda la telecamera di sorveglianza al fine di prevenire qualsiasi attività o persona sospetta

- Esegue qualsiasi altro dovere che potrebbe essere determinato dalla direzione

Drivers

- Esegue commissioni ufficiali per conto dell’azienda

- Assicura che le regole e i regolamenti sul traffico sono rispettati e un registro è conservato per conto dell’azienda

- Effettua la manutenzione preventiva sul veicolo per conto dell’azienda

Analisi SWOT del Business Plan Cyber Security

La nostra intenzione di costruire uno standard e di classe mondiale società di sicurezza informatica qui a Mountain View – California ci ha portato a cercare i servizi di un consulente aziendale rispettabile che capisce a fondo il mercato per dare un’occhiata al nostro concetto di business e determinare se è probabile che sopravvivremo nel settore in cui intendiamo entrare.

Usando quattro attributi principali per analizzare la nostra attività – punti di forza, punti deboli, opportunità e minacce – il consulente aziendale è stato in grado di portare alcuni dei fatti che useremo per determinare quanto siamo in grado di avviare questa attività .

Pertanto i risultati dell’analisi SWOT condotta per conto di Kaboosh Tech sono;

- Punti di forza

Il nostro punto di forza sta nel fatto che offriamo vari servizi a tutti i nostri clienti, il che ci ha permesso di ottenere una quota enorme del mercato e di competere efficacemente con i nostri concorrenti. I nostri dipendenti non sono solo creativi ma molto capaci di garantire che non siamo solo in grado di soddisfare le esigenze dei nostri clienti, ma anche di essere in grado di superarli.

I nostri dipendenti sono tra i migliori pagati nel settore della sicurezza informatica e in particolare tra le start-up, ciò ha portato il nostro marchio a diventare ben noto nel breve periodo in cui abbiamo iniziato. Il nostro amministratore delegato ha una vasta esperienza in questo settore e ha lavorato a vari livelli in altre società di sicurezza informatica e porterà quindi la giusta esperienza da sostenere per la nostra azienda, permettendoci così di raggiungere i nostri obiettivi.

- Debolezze

Il settore della sicurezza informatica è affollato e quindi non sarà facile per noi entrare in questo mercato, anche se strategico come è la nostra posizione.Inoltre, poiché siamo fondamentalmente una nuova attività, non disponiamo della forza del personale e delle risorse finanziarie che ci consentiranno di competere efficacemente con i nostri concorrenti.

- Opportunità

Il mercato della sicurezza informatica è uno che ha molte opportunità sia per fare un nome che per fare soldi e intendiamo esplorare entrambi. Condurremo una ricerca di mercato che ci illuminerà maggiormente sulle opportunità a nostra disposizione e su come utilizzarle a nostro vantaggio.

- Minacce

Esistono diverse minacce che è probabile che dovremo affrontare all’avvio o alla gestione dell’azienda e la prima è il fatto che dovremo affrontare concorrenti con servizi simili che arrivano nella nostra sede per avviare la loro attività. Un’altra minaccia che probabilmente dovremo affrontare è il cambiamento delle tendenze, ma ci assicureremo di fare tutto il possibile per essere sempre proattivi in modo da poterci adattare facilmente alle tendenze.

Piano aziendale sulla sicurezza informatica ANALISI DEL MERCATO

- Tendenze del mercato

Il settore sanitario non è stato risparmiato nel 2015 poiché è stato colpito da gravi violazioni che hanno compromesso 80 milioni di record. Questo non è appena iniziato nel 2015, perché dal 2009, quasi un terzo degli americani è stato vittima di violazioni in diverse aziende sanitarie. Questo atto ha portato molte aziende sanitarie a investire di più nella sicurezza informatica in modo da proteggere i dati dei propri clienti.

Esistono principalmente due tipi di minacce che le aziende devono affrontare e ci sono minacce interne ed esterne. Le minacce interne sono di solito eseguite dall’attuale o ex dipendente di un’azienda. Secondo PricewaterhouseCoopers (PwC), oltre il 34 percento degli attacchi informatici che si sono verificati nel 2015 provenivano da dipendenti che stavano ancora lavorando con l’azienda mentre circa il 28 percento proveniva da ex dipendenti.

Tuttavia gli attacchi informatici esterni sono spesso eseguiti da hacker, attivisti, agenzie governative e criminalità organizzata tra altri tipi di persone e di solito vengono eseguiti in pochi minuti utilizzando diversi metodi come scraping della RAM, phishing, spyware o furto di credenziali.

- Il nostro mercato di riferimento

Quasi tutti coloro che hanno dispositivi connessi sono sensibili agli attacchi informatici, che sarebbero sostanzialmente tutti negli Stati Uniti d’America. Tuttavia, al fine di disporre di dati precisi su quelli su cui ci concentreremmo, intendiamo condurre una ricerca di mercato che ci permetterà di sapere chi sono i nostri veri mercati target e chi potrebbe essere il nostro mercato target nel prossimo futuro.

Le ricerche di mercato che intendiamo condurre, tuttavia, ci consentiranno di identificare ciò che ci si aspetta dal mercato di riferimento e cosa dovremmo aspettarci anche da loro.In considerazione di ciò, siamo quindi nel mercato della sicurezza informatica per offrire i nostri servizi ai seguenti gruppi di persone e aziende;

- Aziende sanitarie

- Istituzioni finanziarie

- Agenzie governative

- Aziende tecnologiche

- Celebrità

- Piccole imprese

- Istituzioni educative

- Militari

- Organizzazioni politiche

Il nostro vantaggio competitivo

La nostra intenzione di avviare Kaboosh Tech è garantire che offriamo ai nostri clienti sicurezza informatica servizi che permetteranno loro di rimanere proattivi davanti ai loro aggressori. Intendiamo essere tra i primi cinque marchi preferiti dal nostro mercato di riferimento e tra le prime tre società di sicurezza informatica negli Stati Uniti d’America. Tuttavia, al fine di raggiungere questo obiettivo, abbiamo messo a punto diverse strategie competitive che ci consentiranno di competere favorevolmente contro i nostri concorrenti.

Comprendiamo il mercato della sicurezza informatica e la maggior parte dei nostri prodotti sono preventivi in natura, che fa sì che più aziende preferiscano i nostri progetti di sicurezza che consentano loro di rimanere attivi nel mondo degli affari.

Abbiamo un vasto numero di persone esperte a bordo che comprendono il mercato della sicurezza informatica e che sanno come iniziare da zero per diventare una forza importante da non sottovalutare nel settore e tra i consumatori.Assicuriamo costantemente che i nostri dipendenti rimangano sufficientemente stimolati per non solo soddisfare, ma superare le aspettative dei nostri clienti; sia aziendale che nazionale.

Abbiamo assicurato che non solo la nostra struttura sia strategicamente situata qui a Mountain View – California, ma anche che creiamo un ambiente che non è solo favorevole ma che stimola mentalmente e fa emergere la creatività spremute per la sostenibilità e la crescita della nostra attività.

I nostri dipendenti sono anche ben pagati meglio di quanto le start-up simili qui a Mountain View, Palo Alto e Silicon Valley stiano pagando ai propri dipendenti. Inoltre, siamo in sintonia con le tendenze e assicuriamo che tutti i nostri dipendenti seguano la formazione e partecipino a seminari di tanto in tanto in modo da migliorare le loro competenze, aumentando così la produttività per la nostra azienda.

Business Plan Cyber Security SALDI E STRATEGIA DI MARKETING

- Fonti di reddito

Kaboosh Tech è una società di sicurezza informatica creata con la sola intenzione di generare entrate e massimizzare i profitti nel settore della sicurezza informatica qui a Mountain View – California. Intendiamo garantire che realizziamo quanti più profitti non solo negli Stati Uniti d’America, ma anche in tutto il mondo.

Kabbosh Tech genererà quindi entrate offrendo i seguenti servizi;

- Crittografia

- Networking

- Programmazione

- Protezione avanzata del sistema

- Servizi di consulenza

- Supporto tecnico

- Formazione

I crimini informatici hanno portato molte aziende e persone a investire di più nella sicurezza informatica per proteggere i loro dati e informazioni sensibili.

La nostra posizione in Montagna Vista: la California è molto strategica poiché ci troviamo in una delle comunità tecnologiche e quindi abbiamo molte opportunità di generare le entrate necessarie che non solo sostengono la nostra attività, ma ci consentono di realizzare profitti sufficienti nei nostri primi sei mesi di attività.

Abbiamo comunque effettuato un esame critico del mercato della criminalità informatica e dell’industria del software e della tecnologia al fine di determinare le nostre possibilità sul mercato e quali saranno le nostre previsioni sulle vendite. Nel condurre le nostre previsioni di vendita, abbiamo fatto uso delle informazioni e dei presupposti di start-up simili non solo qui a Mountain View ma anche in altre comunità tecnologiche qui in California.

Pertanto, le proiezioni di vendita di Kaboosh Tech basate su i dati e le informazioni raccolti sono i seguenti;

- Primo anno fiscale-: $ 500.000

- Secondo anno fiscale-: $ 950.000

- Terzo anno fiscale-: $ 2.000.000

N.B : la nostra vendita prevista è molto moderata rispetto a ciò che stiamo effettivamente facendo, ma abbiamo scelto di essere al sicuro. Le ipotesi utilizzate in questo caso erano che non ci sarebbe stato nessun concorrente entro il periodo di tempo e che non avremmo cambiato posizione. Tuttavia, qualora una qualsiasi delle ipotesi dovesse cambiare, le cifre previste per le vendite aumenterebbero o diminuiranno.

- Strategia di marketing e vendite

Marketing è un aspetto molto importante per qualsiasi azienda nuova o esistente in quanto è qui che si generano entrate per l’azienda non solo al fine di sostenere e far crescere l’azienda, ma viene anche creata consapevolezza per i clienti esistenti e nuovi per l’azienda. L’importanza del marketing ha visto le aziende mantenere un budget separato e creare politiche e strategie di marketing che gli consentiranno di distinguersi sul mercato.

In considerazione di ciò, stiamo conducendo una strategia di marketing approfondita che consentirà sappiamo chi è il nostro mercato di riferimento, cosa vogliono da noi e cosa dovremmo aspettarci da loro. La ricerca di mercato è anche essenziale perché ci consentirebbe di sapere quali strategie sarebbero efficaci a breve e lungo termine e quanto dovremmo mettere da parte come budget di marketing che ci consentirà di competere favorevolmente contro i nostri concorrenti.

A questo proposito, abbiamo impiegato i servizi di una rinomata società di consulenza di marketing qui a Mountain View che si è occupata di aziende come la nostra e ha creato strategie di marketing efficaci per loro. La nostra scelta di utilizzare una società di consulenza di marketing è nata dal fatto che trattandosi di un settore fortemente competitivo, avremmo bisogno di tutto l’aiuto possibile per posizionare la nostra attività su uno standard che ci consentirà di raggiungere tutti i nostri obiettivi.

Intendiamo inoltre potenziare il nostro team di marketing e vendita per garantire che le strategie di marketing create per l’azienda siano in linea con i nostri valori, obiettivi e filosofie fondamentali e cercheremo di promuovere i nostri marchi in ogni momento. Il nostro team di marketing ha quindi il diritto di modificare o rimuovere strategie inefficaci che potrebbero danneggiare l’impresa a lungo termine.

Pertanto, le seguenti sono le strategie di marketing che adotteremo presso Kaboosh Tech;

- Presentare formalmente la nostra società di sicurezza informatica inviando una lettera introduttiva a società sanitarie, istituti finanziari, agenzie governative , aziende tecnologiche e altre parti interessate nel mercato della sicurezza informatica

- Organizzare una parte elaborata per lanciare la nostra società di sicurezza informatica in modo tale da generare consapevolezza sulla nostra azienda

- Collocare annunci in locale e quotidiani nazionali e riviste di tecnologia, nonché su stazioni radio e televisive della nostra società di sicurezza informatica

- Impegnarsi nel marketing diretto e nelle vendite negoziando con i clienti

- Installa cartelloni pubblicitari in luoghi strategici intorno Mountain View e anche in California

- Utilizza le nostre piattaforme di social media e altre piattaforme tecnologiche per commercializzare con forza la nostra società di sicurezza informatica

Strategia di pubblicità e pubblicità del piano aziendale per la sicurezza informatica

A causa dell’intensa competizione In questo settore, le società di sicurezza informatica che non si impegnano nella giusta pubblicità non sono tenute a sopravvivere a lungo nel settore. Sebbene la pubblicità e la pubblicità siano molto importanti per qualsiasi attività commerciale, conoscere le giuste strategie da utilizzare a causa della natura dell’attività assicurerà che gli obiettivi e gli obiettivi aziendali vengano facilmente rispettati.

A tale proposito, abbiamo assunto i servizi di una rinomata società di consulenza pubblicitaria qui a Mountain View in California con le giuste conoscenze e competenze per aiutarci a elaborare strategie che non solo promuoveranno positivamente il marchio della nostra azienda comunicare il nostro marchio e permetterci di distinguerci, ma che ci consentirà di competere favorevolmente contro i nostri concorrenti.

Pertanto, alcune delle strategie pubblicitarie e pubblicitarie che utilizzeremmo per promuovere Kaboosh Tech sono; nostro marchio

La nostra strategia sui prezzi

Determinare il giusto prezzo per i nostri prodotti e servizi qui in Kaboosh Tech dipenderà da un sacco di di fattori come quanto sono forti i nostri prodotti, quale categoria di prodotti e servizi saranno richiesti dai nostri clienti, quanto sono unici i prodotti, cosa offrono i nostri concorrenti e quali sarebbero le nostre spese generali e di gestione.

A causa della competitività del mercato, intendiamo offrire prezzi scontati su alcuni dei nostri prodotti, nonché altri incentivi per i primi due mesi di attività al fine di aumentare la consapevolezza del nostro prodotto e attirare più clienti per acquistare da noi. Anche se offriremmo un prezzo scontato, la nostra analisi ha dimostrato che mentre potremmo avere un margine lordo basso, non saremmo in perdita.

- Opzioni di pagamento

Grazie all’elevato valore che abbiamo per i nostri clienti e alla dolcezza che vogliamo che sia la loro esperienza nella nostra azienda, noi di Kaboosh Tech abbiamo creato diverse opzioni di pagamento adatte tutti i nostri vari clienti e qualunque preferenza essi possano avere.

Pertanto, le opzioni di pagamento che intendiamo rendere disponibili ai nostri vari clienti sono;

- Pagamento in contanti

- Pagamento tramite assegno

- Pagamento tramite portale di pagamento online

- Pagamento tramite punto di vendita (POS) Macchina

- Pagamento tramite bonifico bancario

- Pagamento tramite carta di credito

- Pagamento tramite criptovaluta

Le opzioni di pagamento sopra indicate sono state scelte deliberatamente per soddisfare le diverse esigenze dei nostri clienti e si adattano anche i nostri affari. Intendiamo assicurare ai nostri clienti che queste piattaforme funzioneranno senza intoppi senza alcun tipo di problema.

- Spese iniziali (budget)

L’attività di sicurezza informatica non è così difficile da avviare, ma se tuttavia tu intendi avviare un’attività standard, quindi dovrai spendere un po ‘di più per garantire che gli aspetti più importanti siano ben coperti. Principalmente la maggior parte del capitale sarebbe utilizzata per procurarsi attrezzature, noleggiare una struttura, acquistare un furgone e pagare gli stipendi dei dipendenti per un periodo di tempo definito.

Pertanto le aree chiave in cui intendiamo investire il nostro capitale iniziale sono;

- Commissione totale per la registrazione di Kaboosh Tech negli Stati Uniti d’America $ 750

- Ottenimento delle necessarie licenze, autorizzazioni, contabilità e software per i clienti, nonché di altre spese legali $2.250

- Polizza assicurativa (responsabilità generale, lavoratori ” indennizzo e assicurazione di proprietà) $2.000

- Leasing di una struttura da utilizzare per almeno cinque anni e realizzazione di ristrutturazioni $100.000

- Costo dell’assunzione di un consulente aziendale $2.000

- Costi operativi per i primi 3 mesi (salari dei dipendenti e pagamento delle bollette) $ 150.000

- Altre start-up spese che includono (software di rilevamento virus, rilevamento bug, anti-virus, abbonamento software e banda larga via cavo) $ 15.000

- Spese di promozione marketing (spese generali di marketing e pr attività di omotion verso la cerimonia di inaugurazione di Kaboosh Tech $5.000

- Spese amministrative (cancelleria, telefono, computer, stampanti, mobili, biglietti da visita, forniture per ufficio e francobolli) $ 30.000

- Costo per l’acquisto di un furgone ufficiale abbastanza usato – $20.000

- Costo per il lancio di un sito web $ 1.000

- Costo per organizzare una festa di apertura $5.000

- Varie$8.000

Dall’analisi sopra, è evidente che abbiamo bisogno di una stima di $ 341.000 se intendiamo iniziare ed eseguire uno standard e affari di successo qui a Mountain View – California. Va notato che la maggior parte del capitale andrà in locazione di una struttura per un periodo di cinque anni, pagando gli stipendi dei dipendenti e le bollette per un periodo di tre mesi, acquistando un furgone per commissioni ufficiali e ottenendo l’attrezzatura necessaria per avviare la nostra attività di cyber security qui a Mountain View – California.

Generazione di fondi di finanziamento / avvio per Kaboosh Tech Business

Kaboosh Tech è interamente di proprietà e gestito da Mr. Kab Oshe. A causa del fatto che non intendiamo cercare un investitore esterno per far parte della nostra attività, dovremo quindi ottenere finanziamenti da altre fonti. Di seguito sono elencate le diverse aree in cui intendiamo reperire il nostro capitale iniziale;

- Generare parte del capitale dai risparmi personali e dalla vendita di azioni

- Fonte di parte del capitale da online siti di crowdfunding

- Richiedi un prestito dalla banca commerciale

NB : abbiamo ottenuto la somma di $ 100.000 dal nostro risparmio personale e vendita di azioni. Ci siamo registrati in un sito di crowdfunding e siamo stati in grado di generare la somma di $ 100.000 per la nostra attività di sicurezza informatica.Siamo riusciti a garantire la somma di $ 141.000 dalla nostra banca commerciale dopo aver firmato diversi documenti. Il prestito deve essere rimborsato entro 7 anni al tasso del 3% annuo.

Strategia di sostenibilità ed espansione del piano aziendale per la sicurezza informatica

Garantire che la nostra attività non solo esista ma sia sostenuta per finché vogliamo rimanere in attività è una priorità per noi e ci siamo quindi concentrati sui fattori che sappiamo ci consentiranno di sostenere ed espandere la nostra attività di sicurezza informatica qui a Mountain View – California. I fattori su cui intendiamo concentrarci sono la garanzia di costruire la giusta struttura aziendale, impegnarci in strategie pubblicitarie e pubblicitarie efficaci e garantire che manteniamo un’alta percentuale dei nostri clienti.

Infine, comprendiamo che senza i nostri clienti, la nostra attività fallirà e quindi prestiamo molta attenzione ai nostri clienti. Comprendiamo quanto siano importanti per la nostra attività e faremo in modo che tutti i dipendenti adottino un’eccellente cultura del cliente.

Elenco di controllo / Pietra miliare

- Controllo disponibilità nome attività commerciale: Completato

- Registrazione attività commerciale: Completato

- Apertura di conti bancari aziendali: Completato

- Protezione dei punti vendita (POS): Completato

- Apertura di conti di denaro mobile: Completato

- Apertura di piattaforme di pagamento online: Completato

- Applicazione e ottenere l’ID del contribuente: In corso

- Domanda di licenza commerciale e permesso: Completato

- Acquisto di assicurazione per l’azienda : Completato

- Conduzione di studi di fattibilità: Completato

- Generazione di capitale dai familiari: Completato

- Domande di prestito dalla banca: In corso

- Stesura del piano aziendale: Completato

- Draf Manuale del dipendente: Completato

- Redazione di documenti contrattuali e altri documenti legali pertinenti: In corso

- Progettazione dell’azienda Logo: completato

- Disegni grafici e stampa di materiali di marketing / promozionali per l’imballaggio: In corso

- Assunzione di dipendenti:

In corso - Creazione di un sito Web ufficiale per l’azienda: In corso

- Creare consapevolezza per il business sia online che nella comunità: In corso

- Accordo sulla salute e la sicurezza e la sicurezza antincendio (Licenza): Protetto

- Pianificazione della festa di apertura / lancio: In corso

- Stabilire relazioni commerciali con fornitori – fornitori all’ingrosso / commercianti: In corso

- Acquisto di camion: Completato